|

|

|

|

|

»»STRONA GŁ.«« |

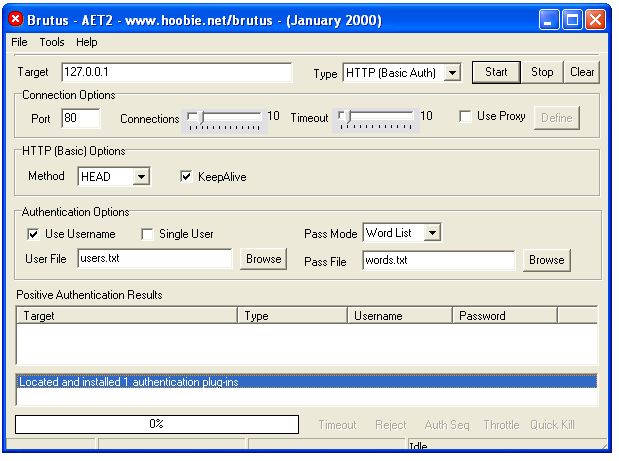

FAQ do Brutusa:  W lewym górnym rogu znajduje się okno dialogowe "Target" wpisujemy host\IP "maszyny" której hasło nas interesuje. W miejscu "Type" wybieramy (lub w przypadku "Custom") konfigurujemy usługę której hasło chcemy zdobyć. Port wybierze nam się automatycznie lub w przypadku "Custom" będziemy musieli go wpisać w zależności od usługi. W suwaku "Connections" ustawiamy ile razy (w przypadku nieudanego połączenia) ma się łączyć Brutus. W suwaku "Timeout" ile sekund ma próbować się połączyć Brutus proponuje zostawić ustawienia pierwotne (czyli 10,10). Dalej jest tzn.:"Check button" "Use Proxy" tam przydaje się jeżeli łamiemy jakieś poważniejsze hasła(lub ma nam to zająć dużo czasu). Jeżeli chcemy użyć tej usługi zaznaczamy i naciskamy "Define" tam wpisujemy numer IP servera proxy(dla nie wtajemniczonych Proxy z ang. :"przedstawiciel" czyli jednymi słowy zmieniamy numer IP)proponowałbym na nie nasz ... ;]. Metod proponowałbym zostawić (bo domyślnie ustawia się na złamanie hasła). Potem(teraz ważne) jeżeli chcemy łamać hasło metodą "Brute Force" to przestaw pass mode na (i tu ciężkie ;])brute force. Jeżeli chcesz łamać hasło metodą "Combo List" której nie polecam( i nie będę opisywał jej w tym artykule oprócz tego co pisze teraz) bo są to kombinacje user'ów i haseł. Utaw "Combo List" i wybierz plik *.txt z combo (przykładawy znajduje się w packu Brutusa). Lub możesz próbować "Word List" (tu potrzebne dwa słowniki do user'ów i do password'u) Teraz opisze te dwa sposoby w kolejności 1.Brute Force 2.Combo List 3.Word List 1.Ustawiamy tak jak wspomniałem wyżej na Brute Force i jedziemy!! ;]. Jeżeli chcemy łamać i password i username'a to zostawiamy domyślne. Jeżeli znamy user'a to włączamy check button "Single User" i powinny być włączone obydwa(wtedy w dialogowym wpisujemy nazwe user'a). Jeżeli chcemy łamać tylko password to wyłączamy Use Username (i już;]). Jak mamy ustawione Brute Force to nie musimy ustawiać "Word list". Ale jak chcecie coś pokombinować ;]] to naciśnijcie "Range" i tam szczegóły liter których chcecie używać do waszego Brute Force'a. Wtedy jak macie wszystko ustawione to START!!! No i wtedy czekacie mi ostatnio wyświetliło się 3 lata. 2. Combo List. Wybieracie tą opcje potem Combo file w browses wczytujecie przykładowe combo wtedy sers nie trzeba bo polega to na tym że Brutus zamiast wszystkich user'ów do wszystkich haseł wypróbowuje tylko podanych przez nas user'ów do przez nas przeznaczonych dla nich haseł. "Delimiter" jeżeli chcecie użyć przykładowego brutus'owego combo to zostawiacie domyślne (czyli jeżeli między hasłem a user'em w combo jest ":" to domyślne jeżeli "tab" no to wybieracie zamiast ":" tylko "tab". Opcja przydaje się jeżeli szybko chcemy sprawdzić czy dany user ma dane hasło. No i reszta wiadomo "Target" w zależności od usługi "Type" (no to właśnie usługa) "Define Sequence" zależy co kombinujecie i to chyba wszystko no i START. 3. Czyli metoda "Word list" wszystkie ustawienia do tej usługi z której chcecie wyciągnąć hasło w dalszej części postaram się opisać jakie ustawienia do poszczególnych usług. A teraz User File i tam browes i wybieracie plik *.txt w którym macie spis słów (przeznaczonych przez was do łamania user'ów). Jeżeli znacie User'a to jeszcze do Use Username zaznaczacie Single User i w dialogowym wpisujecie nazwę User'a. No a w "Pass File" wybieracie *.txt z password'ami. No i też START na dole tak jak w przypadku Brute force'a wyświetli się ile do końca i procęty no i tylko w przypadku "Word list'a" ile słów jest sprawdzanych na sek. Teraz tak jak pisałem wyżej wytłumaczę łamanie haseł w poszczególnych usługach. HTTP(basic auth) i HTTP(form) służą mniej więcej do tego samego. Obydwa do łamania haseł stronek WWW z tym że HTTP(form) jest bardziej skąplikowane i radziłbym korzystać z HTTP(basic auth) bo nie mam pewności co do HTTP(form) Options. Tzn.: "dużo mieszania w cookies";] HTTP(basic auth): Ta usługa służy do łamania haseł stron internetowych. Connection options i HTTP(basic options) zostawcie bo są domyślnie dobre chyba że ktoś łamie jakiś wyjątek. W "Target" Albo samą stronę albo link do miejsca gdzie się loguje na stronkę. Jeżeli znacie nazwe user'a czyli tą którą wpisuje admin log'ując się na strone to zaznaczacie Use Username I Single User i w UserID wpisujecie to co admin (podczas log'owania się) jeżeli nie to włączamy na to miejsce słownik user'ów wyłączając opcje Single User i wtedy browes i musicie znaleźć plik *.txt z nazwami user'ów. Jeżeli chcecie łamać hasło metodą Brute Force i w pass mode zaznaczcie to a jeżeli Word List to w pass mode Word List;]. W przypadku Brute Force w "Range" musicie ustawić jakich liter ma używac Brutus. Potem tylko START!! FTP: Następną usługą jest FTP(file transfer protocool) Jeżeli chcecie łamać hasło do FTP to na górze w "Type" wybieracie FTP. W "Target" wpisujemy IP\host serwera FTP. Zmienia się tylko środkowa część. Pojawia się tam "FTP options". Jeżeli chcemy ustawić w opcjach to żeby Brutus został połączonym z serwem (ile razy ma próbować się połączyć w razie nie udanego). To zaznaczamy "Try to stay conected for" i wybieramy ile razy ma próbować w ilości "attemps". No i reszta normalnie. Jak wcześniej pisałem można ustawić żeby Brutus łamał hasło poszczególnego user'a. Robimy to w ten sposób że zaznaczamy Use Username i Single User (no i w dialogowym wpisujemy nazwe user'a) jeżeli tego nie zrobimy będę łamane wszystkie hasła(wszystkich user'ów). Posługujemy się albo Brute Forcem albo word list'em. No i (to już częste w tym FAQ'u) START jedziemy!!!;] POP3: Kolejną usługa oferowaną przez Brutusa jest POP3 czyli protokół poczty przychodzącej. Używamy tego kiedy chcemy złamać czyjeś hasło na mail'a. Przykładowo jeżeli chcecie łamać hasło na maila na interii to w target wpiszcie poczta.interia.pl (na wp poczta.wp.pl itd.) W POP3 options i w connection options jak nie wiecie co ustawić( bo to zależy jakiego mail'a łamiecie) to nie bierzcie się za łamanie haseł na maila…..;] ale jak koniecznie chcecie to nie ruszajcie. Authentication options zaznaczcie user name i single user i tam wpiszcie nazwe maila na jaki przeprowadzacie atak. Np. kamil123@interia.pl to w UserID należy wpisać kamil123. No i teraz z tego powodu że znamy nazwe usera jeżeli będziecie używać słowników to tylko do passwordu!!( w przypadku brute force user zostaje a w range ustawiacie litery które ma kombinować Brutus;]). No i zgodnie z zasadą START jedziemy!!!! Telnet: Protokół ten jest oferowany przez system windows( i nie tylko) do "zdalnej kontroli". Jeżeli ktoś nie wie co to jest telnet niech nie czyta tego podpunktu. Jednak uświadomionych zapraszam. W Telnecie nic się nie zmienia z opcji do przestawiania. Connection Options i Telnet options zostawiam wam. Jak wiadomo serwery telnet moją swoich user'ów i to co nas interesuje hasła. Jeżeli mamy łamać określonego user'a to tak jak w poprzednich przykładach zaznaczamy Use Username i Single User. Ale jeżeli chcecie złamać wogule byle jakiego usera no to proponuje słownik z user'ami. A hasło możemy na 2 sposoby lub słownikiem lub brute forcem (w drugim przypadku w range ustawiamy litery dla Brutusa) W "Target" wpisujemy IP\host serwera telnet'a. No i normalka START!!! SMB(NetBIOS): Pewnie niewielu z (was) czytelników ma pojęcie co ta funkcja łamie. Otóż na strona istnieje czasem opcja o nazwie "SAMBA". Działa to w ten sposób 1.Podaje się swój nick 2.Podaje się swoje hasło. W ten sposób strony (niektóre) udostępniają zasoby swoich sieci. Czyli np. wchodzicie na stronkę patrzycie samba wchodzicie chcecie zobaczyć co oferuje sieć;]. A tu nie macie hasła i swojej nazwy a nikt wam nie poda bo nie znacie admina. Ale okazuje się że nie trzeba;]. W "Target" podajecie link do samby (proponowałbym poznać nazwe chociaż jednego usera nie będzie to ciężkie bo na stronkach sieci są wypisani wszyscy user'zy). Więc zaznaczamy jak zawsze jak znamy user'a Use Username i Single User. Wpisujemy tam nazwe jednego z user'ów którego hasło nas interesuje. Chyba że ktoś idzie na całość (jak kiedyś na w programie prowadzonym przez Zygmunta Heizera;]) to może stworzyć słownik user'ów wszystkich w sieci (LAN'ie) ich wrzucić do Use Username wyłączyć Single User i w passmode: Brute Force wtedy Brutus automatycznie sprawdzi hasło dla każdego user'a. User'a. Connection optionsto już wasza sprawa. W SMB name możemy użyć nazwe domeny to ułatwi zlokalizowanie stronki (ale można zostawić bez niczego). Podsumowując Albo konkretny User i Brute Force lub Word List albo wszyscy user'zy w jednym *.txt i wtedy do odkrywania ich password'u słownik albo Brute Force i………START!!!!!! Custom: Tutaj jeżeli ktoś nie znajdzie odpowiedniej usługi w opcjach Brutusa to może storzyć własny profil. Czyli wpisujecie port host i łamiecie co chcecie ...;] NetBus: Wydaje mi się że ta opcja służy do łamania haseł w (nie trojanie) Tylko w programie do zarządzania siecią o nazwie NetBus czyli możecie łamać hasła user'ów podszywać się pod nich łącząc się z siecią. W "Target" wpisujecie numer IP serwera lub jego host. Custom Options i Connection Options znowu dla was. Dalej wybieracie metode Burte Force albo Word List. No potem oczywiście START. |

|

|

||

|

Ilość wejść na stronę: |

®Project |3y 0n3_n30®